Solo: протокол аутентифікації на основі zkHE для створення надійного анонімного шару ідентичності Web3

Solo на основі власної архітектури zkHE створює систему «довіреної анонімної» ідентифікації на блокчейні, що має потенціал вирішити довготривалі проблеми...

“Solo на основі своєї оригінальної архітектури zkHE будує систему «довіреної анонімної» ідентифікації на блокчейні, яка має потенціал подолати довготривалу проблему «неможливого трикутника» Web3, тобто одночасно досягти захисту приватності, унікальності ідентичності та децентралізованої верифікованості.”

Нещодавно проєкт ідентифікаційного шару Web3 Solo оголосив про завершення раунду Pre-Seed фінансування у розмірі 1.2 мільйона доларів, який очолив Draper Associates, а також взяли участь Velocity Capital, засновник RISC Zero Браян Ретфорд і засновник Caldera Метт Кац як стратегічні ангели. Після цього раунду фінансування Solo ще більше став фокусом уваги у сфері ідентифікації Web3.

Зосереджуючись на фундаментальних аспектах проєкту, з одного боку, його основна команда має значну експертизу. CEO Edison навчався у бізнес-школі Єльського університету, де співзаснував Yale School of Management Blockchain Society і організував перший Yale Blockchain Summit. Щоб повністю зосередитися на Solo, Edison вирішив залишити навчання і присвятити себе розробці. Двоє інших співзасновників, Stephen і Sissi, є професорами Shenzhen University, мають глибокий досвід у блокчейні та штучному інтелекті — Stephen був одним із ранніх контрибуторів Ethereum Foundation, а Sissi досягла значних результатів у дослідженнях і практичному застосуванні AI.

Щодо технічного підходу, Solo використовує унікальне рішення zkHE (гомоморфне шифрування з нульовим розголошенням) як ядро, створюючи ідентифікаційну архітектуру, яка динамічно балансує між захистом приватності, унікальністю ідентичності та децентралізованою верифікованістю. На тлі системних проблем сучасної екосистеми Web3 — частих атак Sybil, відсутності системи репутації користувачів, складнощів із комплаєнсом — рішення Solo може мати важливе значення як орієнтир і приклад для наслідування.

У цій статті ми детально проаналізуємо нову парадигму ідентифікаційного шару, яку представляє Solo, з точки зору ринкової структури, технічного підходу та наративного позиціонування.

01 Довготривала відсутність ідентифікаційного шару у світі Web3

Попри те, що інфраструктура Web3 швидко вдосконалюється, «ідентифікаційний шар» як ключовий модуль для підтримки довіри та участі довгий час був відсутній.

Фактично, від маркування даних, оцінки поведінки до протокольної взаємодії та управління спільнотою, багато важливих завдань у Web3 залежать від «людського вводу» як ефективного джерела даних. Проте з точки зору блокчейн-системи користувач зазвичай — це просто адреса гаманця, що складається з літер і цифр, без структурованих характеристик чи поведінкових міток. Без додаткового ідентифікаційного шару майже неможливо створити достовірний профіль користувача, не кажучи вже про накопичення репутації чи оцінку кредитоспроможності.

Відсутність ідентифікаційного шару безпосередньо породила одну з найпоширеніших і найскладніших проблем Web3 — атаки Sybil. У різних мотиваційних активностях, що залежать від участі користувачів, зловмисники можуть легко створювати кілька ідентичностей, щоб повторно отримувати винагороди, маніпулювати голосуванням, псувати дані, повністю руйнуючи механізми, які повинні працювати завдяки «реальній участі людей». Наприклад, у випадку Celestia під час airdrop у 2023 році до 65% із 60 мільйонів $TIA було отримано ботами чи Sybil-акаунтами; подібні явища широко спостерігалися і під час розподілу токенів у Arbitrum, Optimism тощо.

Хоча деякі проєкти намагаються впровадити механізми «анти-Sybil» для виявлення аномальної поведінки, на практиці такі методи часто призводять до помилкових спрацьовувань щодо реальних користувачів, тоді як справжні шахраї легко обходять правила. Наприклад, правила airdrop від EigenLayer щодо Sybil-атак викликали суперечки, оскільки деякі звичайні користувачі були помилково визначені як атакуючі Sybil і виключені з airdrop. Тому без сильної ідентифікаційної основи справедливий, ефективний і стійкий розподіл винагород у блокчейні залишається недосяжним.

У інших вертикальних сценаріях Web3 проблема відсутності ідентифікації також є значною.

Наприклад, у сфері DePIN часто зустрічаються випадки фальсифікації адрес для подання даних з метою отримання винагород, що підриває достовірність даних і впливає на корисність та довіру до мережі. Аналогічно, у GameFi масове виконання завдань через кілька акаунтів і отримання винагород руйнує економічний баланс гри, призводить до відтоку реальних гравців і неефективності мотиваційних механізмів проєкту.

У сфері AI відсутність ідентифікаційного шару також має далекосяжні наслідки. Сучасне навчання великих AI-моделей дедалі більше залежить від «людського зворотного зв’язку» (наприклад, RLHF) і платформ для маркування даних, які часто виконуються відкритими спільнотами або блокчейн-платформами. Без гарантії «унікальності людини» зростає кількість скриптів, що імітують поведінку, та ботів, які фальсифікують ввід, що не лише псує навчальні дані, а й значно знижує продуктивність і здатність до узагальнення моделей.

У дослідженні під назвою Best-of-Venom дослідники, просто додавши 1–5% «шкідливих зворотних даних», змогли змусити RLHF-модель відхилитися під час навчання і видавати контрольовані результати. Навіть невелика частка фальсифікованих даних людських уподобань може зруйнувати стійкість моделі та вплинути на якість генерації. Що ще важливіше, через неможливість ефективно обмежити ідентичність учасників система практично не може виявити чи заблокувати такі витончені маніпуляції на джерелі.

Крім того, за відсутності ефективного ідентифікаційного шару, такі механізми Web2, як KYC, системи кредитного скорингу та поведінкові профілі, майже неможливо перенести на блокчейн у нативній, довіреній формі. Це не лише обмежує участь інституцій у Web3 із дотриманням приватності користувачів, а й залишає фінансову систему блокчейну в стані ідентифікаційного вакууму. Найяскравіший приклад — DeFi-моделі кредитування, які довгий час покладаються на надмірне забезпечення і не можуть охопити ширші сценарії беззаставного кредитування, що обмежує охоплення користувачів і ефективність капіталу.

Та сама проблема спостерігається у Web3-рекламі, соціальних мережах тощо: через відсутність верифікованої ідентичності користувача та поведінкових уподобань неможливо впровадити точні рекомендації, персоналізовані мотивації, що обмежує глибоку операційну здатність і комерційний потенціал блокчейн-додатків.

02 Дослідження ідентифікаційного шару Web3

Фактично, наразі на ринку існують десятки рішень для ідентифікаційного шару Web3, такі як Worldcoin, Humanode, Proof of Humanity, Circles, idOS, ReputeX, Krebit тощо, які намагаються заповнити цю прогалину. Їх можна умовно поділити на чотири категорії:

- Біометричні

Біометричні рішення зазвичай використовують біометричні технології (наприклад, сканування райдужки, розпізнавання обличчя, відбитки пальців) для забезпечення унікальності ідентичності, мають сильну стійкість до атак Sybil. Представники: Worldcoin, Humanode, Humanity Protocol, ZeroBiometrics, KEYLESS, HumanCode тощо.

Такі рішення часто критикують за ризик порушення приватності через збір біометричних даних, створення хешів тощо, що призводить до слабших позицій у питаннях приватності та комплаєнсу. Наприклад, Worldcoin через питання приватності даних райдужки піддається регуляторній перевірці у багатьох країнах, зокрема щодо відповідності GDPR у ЄС.

- Соціальна довіра

Рішення на основі соціальної довіри зазвичай акцентують на «суверенітеті користувача», підкреслюють соціальні мережі довіри та відкриту верифікацію, використовують Web of Trust, рейтинги репутації тощо, будуючи мережу довіри через соціальні графи, взаємну верифікацію спільноти, рекомендації людей. Представники: Proof of Humanity, Circles, Humanbound, BrightID, Idena, Terminal 3, ANIMA тощо.

Теоретично такі рішення можуть досягти високого рівня децентралізації, розширити мережу довіри на основі консенсусу спільноти, додати механізми управління репутацією. Проте на практиці забезпечити унікальність ідентичності складно, вони схильні до атак Sybil, мають проблеми з масштабуванням знайомих мереж і стикаються з труднощами фальсифікації ідентичності чи запуску спільноти. Proof of Humanity, наприклад, змінював механізм верифікації через проблеми з ботами.

- DID-агрегація

DID-агрегуючі рішення зазвичай інтегрують Web2-ідентичності/KYC-дані, Verifiable Credentials (VCs) та інші зовнішні атестати для побудови комбінованої ідентифікаційної структури на блокчейні. Вони сумісні з поточними комплаєнс-системами, часто дозволяють користувачам контролювати свої дані, що зручно для інституцій. Представники: Civic, SpruceID, idOS, SelfKey, Fractal ID тощо.

Однак DID-агрегуючі рішення також мають слабку унікальність ідентичності, часто сильно залежать від зовнішніх джерел даних, таких як Web2 KYC чи посередники, тому рівень децентралізації обмежений, а архітектура складна. Деякі проєкти, наприклад SpruceID, досліджують захист приватності через ZK-SNARKs, але більшість рішень у цій категорії ще не вирішили питання верифікованої приватності.

- Аналіз поведінки

Рішення на основі аналізу поведінки моделюють користувачів за адресами, використовуючи дані про дії, взаємодії, виконані завдання тощо, застосовуючи графові алгоритми для створення профілів і систем репутації. Представники: ReputeX, Krebit, Nomis, Litentry, WIW, Oamo, Absinthe, Rep3 тощо.

Перевага моделювання за адресою — хороший захист приватності, оскільки не потрібен додатковий ввід, що дозволяє легко інтегруватися у блокчейн-екосистему. Проте неможливість пов’язати з реальною ідентичністю призводить до масового використання кількох адрес однією особою, що робить систему вразливою до Sybil-атак і дозволяє створювати лише часткові, міткові ідентичності з викривленими даними.

Отже, у сучасній практиці ідентифікаційних рішень ми бачимо загальну проблему «неможливого трикутника»:

Захист приватності, унікальність ідентичності та децентралізована верифікованість — ці три аспекти важко поєднати одночасно. При цьому, окрім біометричних рішень, інші механізми ідентифікації зазвичай не можуть ефективно гарантувати «унікальність ідентичності».

Тому біометричні ознаки часто вважаються найнадійнішим елементом ідентифікаційного шару, що вже підтверджено практикою у багатьох проєктах. Проте для створення справді довіреної ідентифікаційної системи лише біометрії недостатньо для вирішення балансу між захистом приватності та децентралізацією.

У цьому контексті Solo також обирає біометричну ідентифікацію як основний засіб забезпечення унікальності користувача, а на основі криптографії пропонує унікальний технічний шлях для балансу між «захистом приватності» та «децентралізованою верифікованістю».

03 Деконструкція технічного рішення Solo

Як зазначалося вище, біометрична ідентифікація ефективно підтверджує унікальність користувача, але головна складність полягає у забезпеченні приватності даних і можливості верифікації у будь-який час і в будь-якому місці.

Рішення Solo базується на архітектурі zkHE, яка поєднує Pedersen commitments, гомоморфне шифрування (HE) та нульові докази знань (ZKP). Біометричні дані користувача проходять багаторівневе шифрування локально, система генерує верифікований нульовий доказ знань без розкриття жодних вихідних даних і відправляє його на блокчейн, забезпечуючи невідтворюваність ідентичності та верифікованість із захистом приватності.

Архітектура zkHE

У архітектурі zkHE від Solo процес ідентифікації складається з двох рівнів шифрування: гомоморфного шифрування (HE) та нульових доказів знань (ZKP), і все це виконується локально на мобільному пристрої користувача, що гарантує нерозголошення чутливої інформації у відкритому вигляді.

- Гомоморфне шифрування

Перший рівень — гомоморфне шифрування. Це криптографічна схема, яка дозволяє виконувати обчислення над зашифрованими даними, і якщо результат розшифрування збігається з результатом операції над відкритими даними, це підтверджує правильність і коректність даних.

У zkHE система подає закомічені біометричні дані у вигляді гомоморфного шифрування до обчислювальної схеми, виконуючи операції порівняння та співставлення без розшифрування.

Суть «порівняння» полягає у розрахунку відстані між біометричними векторами реєстрації та поточної верифікації для визначення, чи належать вони одній людині. Обчислення цієї відстані також відбувається у зашифрованому вигляді, а система на основі результату генерує нульовий доказ знань про те, чи менша відстань за порогове значення, не розкриваючи вихідні дані чи саму відстань, і таким чином визначає, чи це одна й та сама людина.

Такий підхід дозволяє здійснювати довірені обчислення із захистом приватності, забезпечуючи верифікованість та масштабованість процесу ідентифікації при повній конфіденційності.

- Нульові докази знань

Після завершення вищезазначених обчислень Solo локально генерує нульовий доказ знань для подання на блокчейн. Цей ZKP підтверджує, що «я — унікальна і справжня людина», не розкриваючи жодної біометричної інформації чи проміжних обчислень.

Solo використовує ефективний Groth16 zk‑SNARK як основу для генерації та верифікації доказів, що дозволяє створювати компактні й надійні ZKP із мінімальними обчислювальними витратами. Верифікатору достатньо перевірити цей доказ для підтвердження ідентичності, не маючи доступу до жодних чутливих даних. Зрештою, цей ZKP подається на спеціальну Layer2-мережу SoloChain, де перевіряється смарт-контрактом.

Окрім захисту приватності та безпеки, Solo також відзначається високою ефективністю верифікації. Завдяки оптимізації криптографічних процесів і впровадженню високопродуктивних примітивів Solo забезпечує низьку затримку та високу пропускну здатність ідентифікації на мобільних пристроях, що створює потужну технічну основу для масштабного використання та інтеграції у блокчейн.

Ефективність верифікації

Рішення Solo має дуже високу ефективність верифікації, зокрема завдяки глибокій оптимізації та адаптації криптографічних алгоритмів.

Фактично, у сфері ідентифікаційного шару Web3 використання криптографії для захисту приватності та безпеки даних — не рідкість, особливо ZK, але реально впроваджених рішень дуже мало, і причина цього —

У побудові нульових доказів знань Solo обрав Groth16 zk‑SNARK із дуже високою ефективністю верифікації як основний фреймворк. Ця система має дуже малий розмір доказу (близько 200 байт), дозволяє здійснювати верифікацію на блокчейні за мілісекунди, що значно знижує затримку взаємодії та витрати на зберігання.

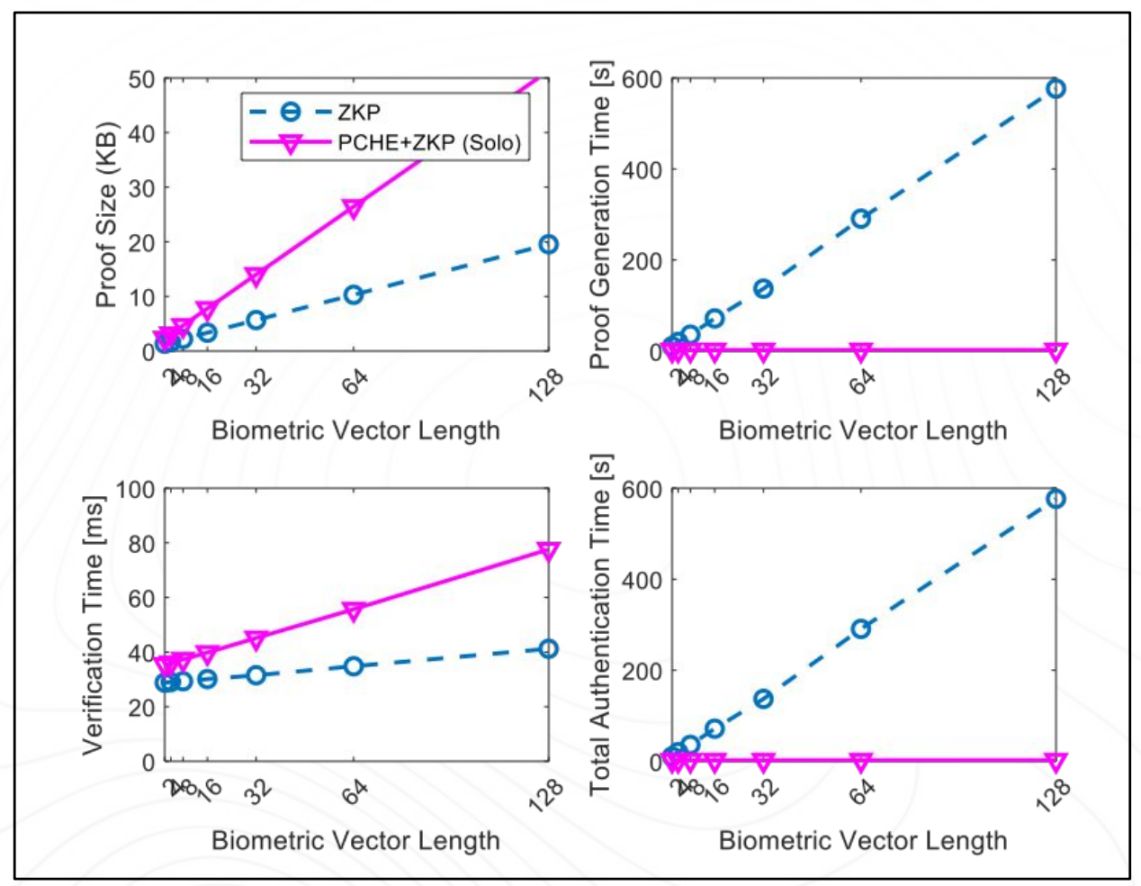

Нещодавно команда Solo провела експеримент із криптографічною моделлю, як показано на малюнку нижче: при збільшенні розмірності біометричних даних (Biometric Vector Length) архітектура zkHE (HE + ZKP), яку використовує Solo, значно перевершує традиційні ZKP-рішення за часом генерації доказу та загальним часом аутентифікації. За умов 128-вимірних даних час аутентифікації традиційного ZKP перевищує 600 секунд, тоді як рішення Solo майже не залежить від розмірності і завжди залишається на рівні кількох секунд.

Крім того, хоча розмір доказу Solo для деяких розмірностей векторів трохи більший, загальний час верифікації все одно залишається у межах 30–70 мс, що цілком відповідає вимогам більшості високочастотних сценаріїв (наприклад, блокчейн-ігри, DeFi-логін, L2-реальна аутентифікація тощо) щодо затримки та продуктивності.

Щодо продуктивності клієнта, Solo також провів значну оптимізацію.

Весь процес верифікації zkHE (включаючи генерацію Pedersen commitments, гомоморфне шифрування та побудову ZKP) може бути виконаний локально на звичайному смартфоні. Тестування показало, що на пристроях середнього рівня загальний час обчислення складає 2–4 секунди, що вже достатньо для плавної взаємодії у більшості Web3-додатків, без необхідності у спеціалізованому обладнанні чи довіреному виконанні, що значно знижує поріг масштабного впровадження.

04 Новий підхід до подолання «неможливого трикутника» ідентифікаційного шару Web3

У глобальному масштабі Solo фактично пропонує новий шлях подолання «неможливого трикутника» ідентифікаційного шару Web3, тобто досягнення балансу та прориву між захистом приватності, унікальністю ідентичності та юзабіліті.

На рівні приватності архітектура zkHE дозволяє всім користувачам шифрувати біометричні дані локально та будувати ZKP, весь процес не потребує завантаження чи розшифрування вихідних даних, що повністю усуває ризик витоку приватності і позбавляє залежності від централізованих провайдерів ідентифікації.

Щодо унікальності ідентичності, Solo через механізм порівняння відстані векторів у зашифрованому вигляді підтверджує, що поточний користувач і зареєстрований запис належать одній людині, не розкриваючи структуру даних, і таким чином створює базове обмеження «за кожною адресою стоїть одна справжня унікальна людина», тобто принцип 1P1A (One Person, One Account), на якому наполягає Solo.

Щодо юзабіліті, Solo завдяки оптимізації процесу zk-доказів гарантує, що всі обчислення можуть виконуватися на звичайних мобільних пристроях — тести показують, що час генерації доказу зазвичай становить 2–4 секунди, а верифікація на блокчейні — мілісекунди, і весь процес є децентралізованим, що задовольняє вимоги до реального часу для таких застосувань, як блокчейн-ігри, DeFi, L2-логін тощо.

Варто зазначити, що у системному дизайні Solo передбачено інтерфейси для комплаєнсу, включаючи опціональні модулі інтеграції з DID та KYC-системами, а також можливість закріплення статусу верифікації на певних Layer1-мережах для спеціальних сценаріїв. Тому у майбутньому, виходячи на комплаєнс-ринок, Solo зможе зберігати приватність і децентралізацію, одночасно відповідаючи вимогам щодо ідентифікації, відстежуваності даних і співпраці з регуляторами.

З ширшої перспективи, як зазначалося вище, сучасні рішення для ідентифікації Web3 можна умовно поділити на кілька технічних шляхів: системи репутації на основі поведінки на блокчейні, централізовані VC/DID-архітектури, zk-ідентифікаційні рішення з акцентом на анонімності та вибірковому розкритті, а також легкі PoH-протоколи на основі соціальних мереж і групової верифікації.

У процесі диверсифікації ідентифікаційних рішень Web3 шлях Solo на основі біометрії та zkHE природно доповнює інші підходи.

Порівняно з рішеннями, що акцентують на верхньорівневих ідентифікаційних мітках чи поведінкових атестатах, перевага Solo у створенні базової ідентифікаційної мережі, яка на найнижчому рівні забезпечує підтвердження унікальності людини, з захистом приватності, відсутністю необхідності у довірі, можливістю інтеграції та стійкою верифікацією, що створює основу для вищих рівнів VC, SBT, соціальних графів тощо.

У певному сенсі Solo — це базовий консенсусний модуль у стеку ідентифікації, який фокусується на наданні Web3 інфраструктури для підтвердження унікальності людини із захистом приватності. Його архітектура zkHE може бути інтегрована як plug-in модуль для різних DID чи фронтендів додатків, а також комбінуватися з існуючими VC, zkID, SBT тощо, створюючи верифіковану, комбіновану основу для реальної ідентифікації у блокчейні.

Таким чином, Solo можна розглядати як базову інфраструктуру «довіреного анонімного шару» у системі ідентифікації, яка заповнює довготривалу прогалину «1P1A (One Person, One Account)» і підтримує вищі рівні застосувань і комплаєнсу.

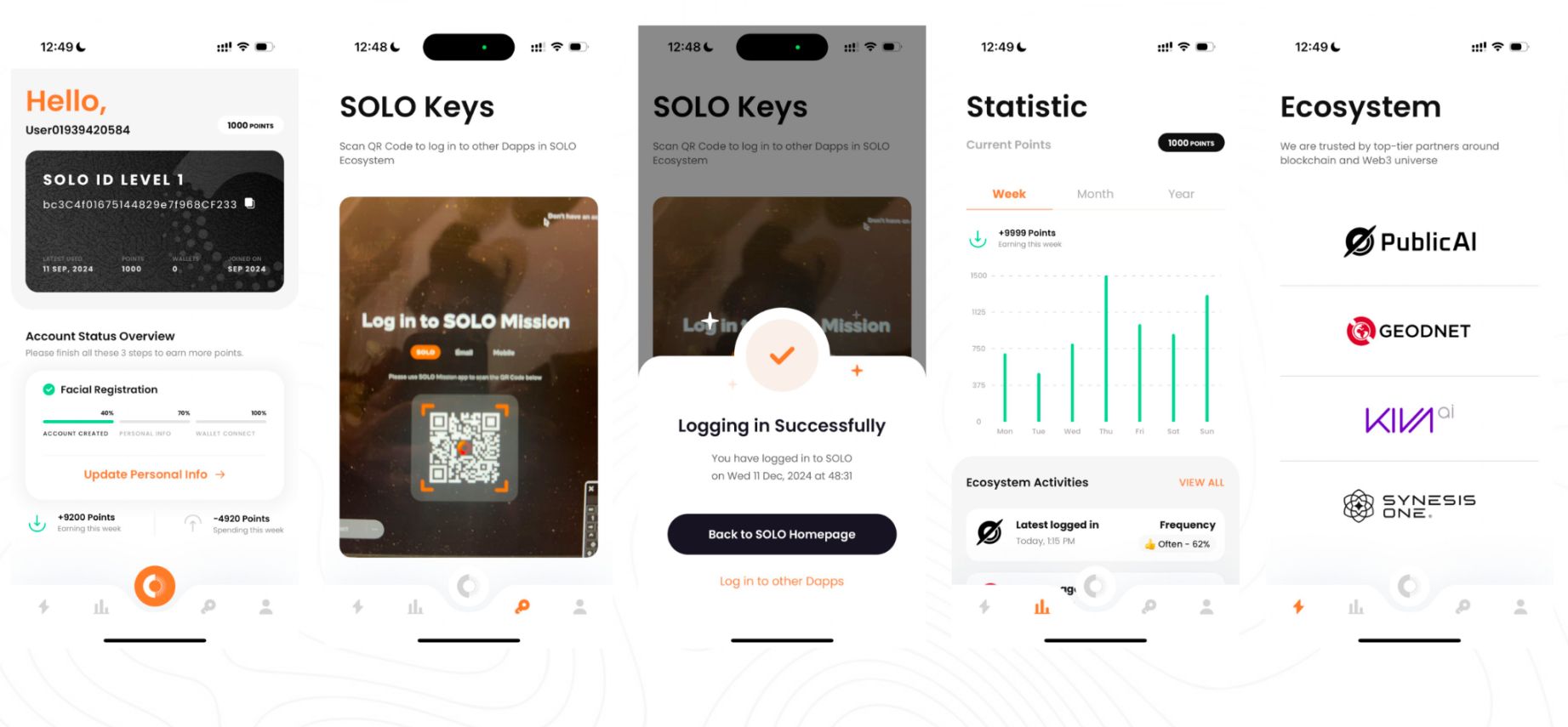

Наразі Solo вже співпрацює з низкою протоколів і платформ, включаючи Kiva.ai, Sapien, PublicAI, Synesis One, Hive3, GEODNET тощо, охоплюючи маркування даних, DePIN-мережі, SocialFi-ігри та інші вертикальні сфери. Ці партнерства мають потенціал додатково підтвердити життєздатність механізму ідентифікації Solo, забезпечити реальний зворотний зв’язок для моделі zkHE та допомогти Solo постійно вдосконалювати користувацький досвід і продуктивність системи.

Висновок

Створюючи для світу Web3 довірену анонімну ідентифікаційну систему, Solo закладає основу для 1P1A і має потенціал стати важливою базовою інфраструктурою для розвитку ідентифікаційних систем на блокчейні та розширення комплаєнс-застосувань.

Наостанок варто зазначити, що проєкт Solo незабаром може запустити тестнет, і участь у відповідних тестнет-активностях може надати шанс отримати ранній airdrop.

Відмова від відповідальності: зміст цієї статті відображає виключно думку автора і не представляє платформу в будь-якій якості. Ця стаття не повинна бути орієнтиром під час прийняття інвестиційних рішень.

Вас також може зацікавити

У переддень суду над Do Kwon, 1.8 мільярда доларів роблять великі ставки на термін його ув'язнення

Мертва фундаментальна основа, але жвава спекуляція.

Огляд Space|Коли долар слабшає, а ліквідність відновлюється: аналіз тенденцій крипторинку �та стратегія розвитку екосистеми TRON

У цій статті розглядаються макроекономічні переломні моменти та закономірності ротації капіталу на крипторинку, а також детально аналізуються конкретні стратегії розміщення та практичні шляхи екосистеми TRON у рамках циклу.

30-річний ветеран Волл-стріт: уроки з перегонів, покеру та інвестицій, які навчили мене розуміти bitcoin

Мене ціка�вить не стільки ціна біткоїна, скільки позиції тієї групи людей, з якою я найбільше знайомий, тобто тих, хто володіє значними статками, має гарну освіту та протягом десятиліть успішно забезпечує приріст капіталу шляхом його розумного розміщення.