Будет ли bitcoin взломан квантовыми компьютерами к 2030 году?

Квантовые компьютеры могут взломать Bitcoin в течение пяти лет — как криптомир готовится к угрозе для своего существования?

Квантовые компьютеры могут взломать Bitcoin в течение пяти лет — как криптомир справится с угрозой выживания?

Автор: Tiger Research

Перевод: AididiaoJP, Foresight News

Прогресс в области квантовых вычислений создает новые риски безопасности для блокчейн-сетей. В этом разделе рассматриваются технологии, направленные на противодействие квантовым угрозам, а также анализируется, как Bitcoin и Ethereum готовятся к этим изменениям.

Ключевые моменты

- Сценарий Q-Day, при котором квантовые компьютеры смогут взломать криптографию блокчейна, ожидается через 5–7 лет. BlackRock также указал на этот риск в заявке на Bitcoin ETF.

- Постквантовая криптография обеспечивает защиту от квантовых атак на трех уровнях безопасности: шифрование коммуникаций, подписи транзакций и долговечность данных.

- Компании, такие как Google и AWS, уже начали внедрять постквантовую криптографию, однако Bitcoin и Ethereum пока находятся на ранних этапах обсуждения.

Новая технология вызывает новые вопросы

Если квантовый компьютер сможет взломать кошелек Bitcoin за считанные минуты, сохранит ли блокчейн свою безопасность?

В основе безопасности блокчейна лежит защита приватного ключа. Чтобы украсть чьи-то Bitcoin, злоумышленник должен получить приватный ключ, что практически невозможно при существующих вычислительных возможностях. В блокчейне виден только публичный ключ, и даже с помощью суперкомпьютера вычисление приватного ключа по публичному заняло бы сотни лет.

Квантовые компьютеры меняют этот баланс рисков. Классические компьютеры обрабатывают 0 или 1 последовательно, а квантовые системы могут обрабатывать оба состояния одновременно. Эта способность теоретически позволяет вычислить приватный ключ по публичному.

Эксперты считают, что квантовые компьютеры, способные взломать современную криптографию, могут появиться примерно к 2030 году. Этот момент называют Q-Day, и до реальных атак остается примерно пять-семь лет.

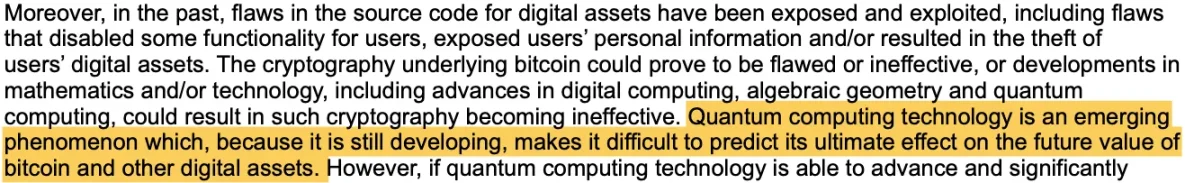

Источник: SEC

Регуляторы и крупные институты уже осознали этот риск. В 2024 году Национальный институт стандартов и технологий США (NIST) представил стандарты постквантовой криптографии. BlackRock также отметил в заявке на Bitcoin ETF, что прогресс в квантовых вычислениях может угрожать безопасности Bitcoin.

Квантовые вычисления больше не являются отдаленной теоретической проблемой. Это техническая задача, требующая реальной подготовки, а не надежды на гипотетические сценарии.

Квантовые вычисления бросают вызов безопасности блокчейна

Чтобы понять, как работают транзакции в блокчейне, рассмотрим простой пример: Ekko отправляет Ryan 1 BTC.

Когда Ekko создает транзакцию с заявлением "я отправляю Ryan свой 1 BTC", он должен приложить уникальную подпись. Эта подпись может быть создана только с помощью его приватного ключа.

Затем Ryan и другие узлы сети используют публичный ключ Ekko для проверки подлинности подписи. Публичный ключ — это инструмент, который позволяет проверить подпись, но не позволяет ее воссоздать. Пока приватный ключ Ekko остается в секрете, никто не может подделать его подпись.

Это и есть основа безопасности транзакций в блокчейне.

Приватный ключ может быть использован для генерации публичного, но публичный ключ не раскрывает приватный. Это реализовано с помощью алгоритма цифровой подписи на эллиптических кривых (ECDSA), основанного на эллиптической криптографии. ECDSA использует математическую асимметрию: вычисления в одном направлении просты, а в обратном — вычислительно невозможны.

С развитием квантовых вычислений этот барьер ослабевает. Ключевым элементом являются кубиты.

Классические компьютеры обрабатывают 0 или 1 последовательно. Кубиты могут одновременно представлять оба состояния, что позволяет выполнять масштабные параллельные вычисления. С достаточным количеством кубитов квантовый компьютер может выполнить вычисления за секунды, на которые классическому компьютеру потребовались бы десятки лет.

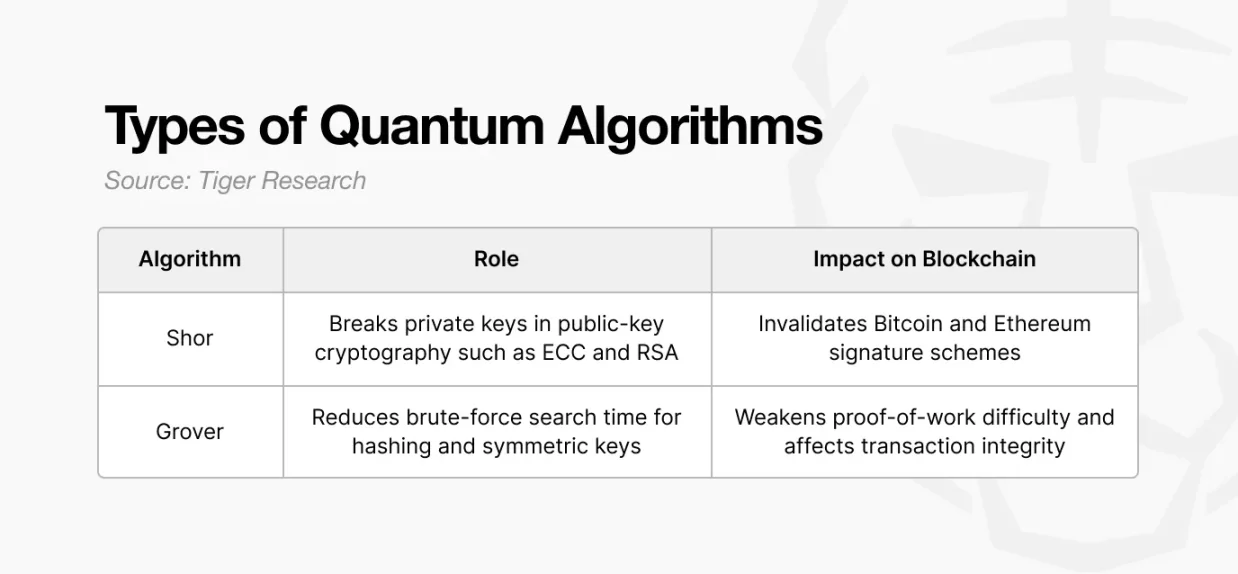

Существуют два квантовых алгоритма, которые представляют прямую угрозу безопасности блокчейна.

Алгоритм Shor позволяет вычислить приватный ключ по публичному, подрывая асимметричную криптографию. Алгоритм Grover ускоряет перебор, снижая эффективную стойкость хеш-функций.

Алгоритм Shor: Прямая кража активов

Большинство интернет-безопасности сегодня основано на двух системах асимметричной криптографии: RSA и ECC.

Большинство интернет-безопасности сегодня основано на двух системах асимметричной криптографии: RSA и ECC. Они защищают от внешних атак, используя сложные математические задачи, такие как факторизация целых чисел и дискретные логарифмы. Блокчейн использует те же принципы через алгоритм цифровой подписи на эллиптических кривых (ECC).

С существующими вычислительными возможностями взлом этих систем занял бы десятки лет, поэтому они считаются практически безопасными.

Алгоритм Shor меняет это. Квантовый компьютер, работающий по алгоритму Shor, может быстро выполнять факторизацию больших чисел и вычислять дискретные логарифмы, что позволяет взломать RSA и ECC.

Используя алгоритм Shor, квантовый злоумышленник может вычислить приватный ключ по публичному и свободно переводить активы с соответствующего адреса. Любой адрес, с которого когда-либо отправлялись транзакции, подвержен риску, так как его публичный ключ становится видимым в блокчейне. Это приведет к ситуации, когда миллионы адресов окажутся под угрозой одновременно.

Алгоритм Grover: Перехват транзакций

Безопасность блокчейна также опирается на симметричное шифрование (например, AES) и хеш-функции (например, SHA-256).

AES используется для шифрования файлов кошельков и данных транзакций, а для подбора правильного ключа требуется перебрать все возможные комбинации. SHA-256 поддерживает настройку сложности Proof-of-Work, и майнеры должны многократно искать хеш, соответствующий заданным условиям.

Эти системы предполагают, что пока транзакция находится в мемпуле, у других пользователей нет времени проанализировать или подделать ее до включения в блок.

Алгоритм Grover подрывает это предположение. Он ускоряет процесс поиска с помощью квантовой суперпозиции и снижает эффективный уровень безопасности AES и SHA-256. Квантовый злоумышленник может в реальном времени анализировать транзакции в мемпуле и создавать поддельную версию, использующую те же входы (UTXO), но перенаправляющую средства на другой адрес.

Это создает риск перехвата транзакций злоумышленниками с квантовыми компьютерами, что приводит к переводу средств на неожиданные адреса. Вывод средств с бирж и обычные переводы могут стать частыми целями таких атак.

Постквантовая криптография

Как сохранить безопасность блокчейна в эпоху квантовых вычислений?

Будущие блокчейн-системы должны использовать криптографические алгоритмы, которые останутся безопасными даже при квантовых атаках. Эти алгоритмы называются постквантовыми криптографическими технологиями.

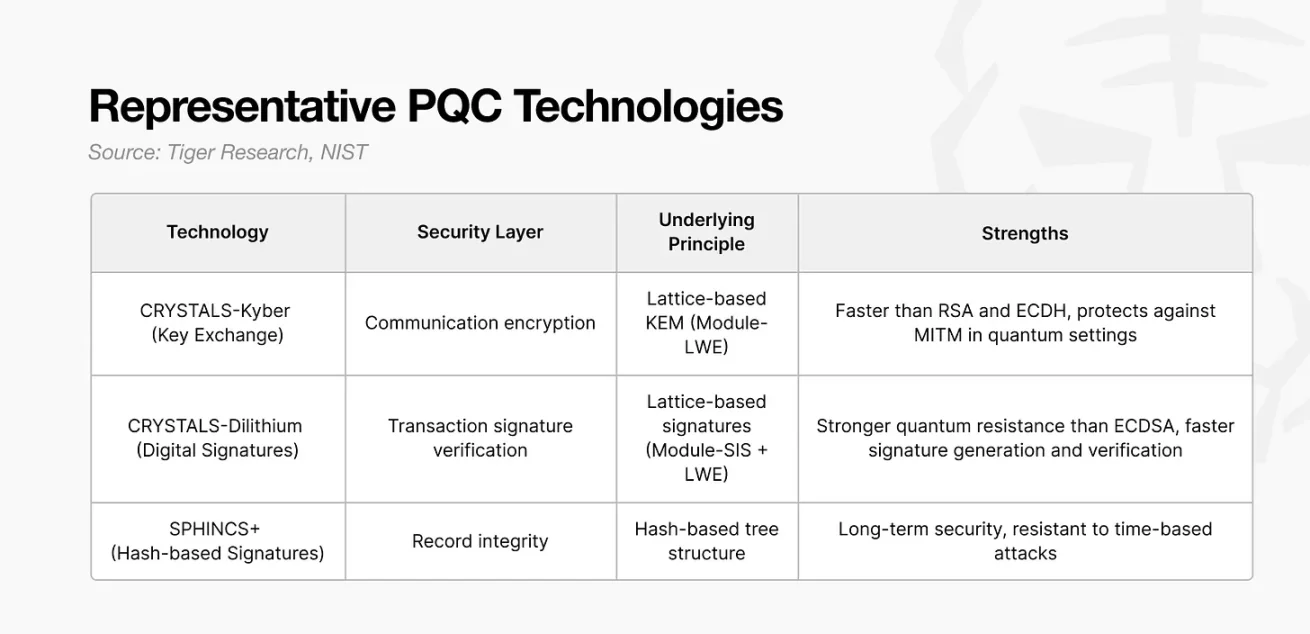

Национальный институт стандартов и технологий США уже предложил три основных стандарта PQC, и сообщества Bitcoin и Ethereum обсуждают их внедрение в качестве основы долгосрочной безопасности.

Kyber: Защита коммуникаций между узлами

Kyber — это алгоритм, предназначенный для безопасного обмена симметричными ключами между двумя сторонами в сети.

Традиционные методы, поддерживающие интернет-инфраструктуру, такие как RSA и ECDH, уязвимы для атаки алгоритмом Shor и подвержены риску в квантовой среде. Kyber решает эту проблему с помощью математической задачи на решетках (Module-LWE), которая считается устойчивой даже к квантовым атакам. Эта структура предотвращает перехват или расшифровку данных во время передачи.

Kyber защищает все коммуникационные каналы: HTTPS-соединения, API бирж и сообщения между кошельками и узлами. Внутри блокчейн-сети узлы также могут использовать Kyber для обмена транзакционными данными, предотвращая мониторинг или извлечение информации третьими лицами.

Фактически, Kyber заново выстраивает безопасность транспортного уровня сети для эпохи квантовых вычислений.

Dilithium: Проверка подписей транзакций

Dilithium — это алгоритм цифровой подписи, используемый для проверки того, что транзакция создана законным владельцем приватного ключа.

Право собственности в блокчейне основано на модели ECDSA "подпись приватным ключом — проверка публичным". Проблема в том, что ECDSA уязвим для атаки алгоритмом Shor. Получив доступ к публичному ключу, квантовый злоумышленник может вычислить соответствующий приватный ключ, что приведет к подделке подписей и краже активов.

Dilithium использует структуру на решетках, объединяющую Module-SIS и LWE, чтобы избежать этой угрозы. Даже если злоумышленник анализирует публичный ключ и подпись, приватный ключ не может быть вычислен, и эта конструкция остается безопасной при квантовых атаках. Применение Dilithium предотвращает подделку подписей, извлечение приватных ключей и массовую кражу активов.

Он защищает как право собственности на активы, так и подлинность каждой транзакции.

SPHINCS+: Сохранение долговременных записей

SPHINCS+ использует многоуровневую структуру хеш-дерева. Каждая подпись проверяется по определенному пути в этом дереве, и поскольку по отдельному хешу невозможно восстановить исходные данные, система остается безопасной даже при квантовых атаках.

Когда транзакция Ekko и Ryan добавляется в блок, запись становится постоянной. Это можно сравнить с отпечатком документа.

SPHINCS+ преобразует каждую часть транзакции в хеш, создавая уникальный шаблон. Если в документе изменится хотя бы один символ, его отпечаток полностью изменится. Точно так же изменение любой части транзакции изменит всю подпись.

Даже спустя десятилетия любая попытка изменить транзакцию Ekko и Ryan будет немедленно обнаружена. Хотя подписи SPHINCS+ относительно велики, они идеально подходят для финансовых данных или государственных записей, которые должны оставаться проверяемыми долгие годы. Квантовым компьютерам будет крайне сложно подделать или скопировать такой отпечаток.

В целом, технологии PQC создают трехуровневую защиту от квантовых атак при стандартном переводе 1 BTC: Kyber для шифрования коммуникаций, Dilithium для проверки подписей, SPHINCS+ для целостности записей.

Bitcoin и Ethereum: разные пути к одной цели

Bitcoin подчеркивает неизменяемость, а Ethereum — адаптивность. Эти принципы сформированы прошлыми событиями и определяют, как каждая сеть реагирует на угрозу квантовых вычислений.

Bitcoin: Защита существующей цепи путем минимизации изменений

Упор Bitcoin на неизменяемость восходит к инциденту с переполнением стоимости в 2010 году. Хакер использовал уязвимость для создания 1840 миллиардов BTC, и сообщество аннулировало эту транзакцию через софтфорк за пять часов. После этой экстренной меры принцип "подтвержденные транзакции не должны изменяться" стал основой идентичности Bitcoin. Такая неизменяемость поддерживает доверие, но затрудняет быстрые структурные изменения.

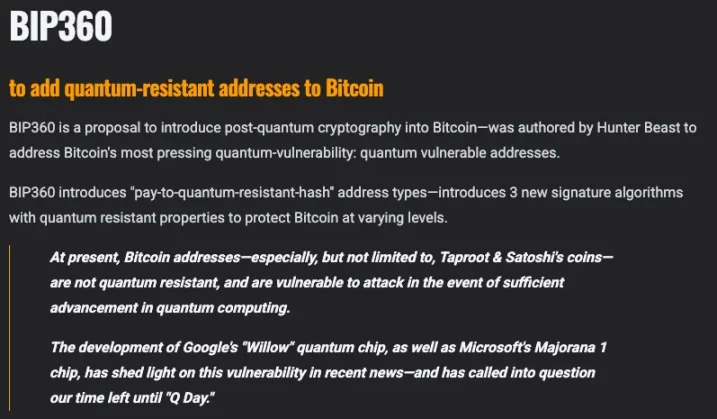

Этот принцип отражается и в подходе Bitcoin к квантовой безопасности. Разработчики согласны, что обновление необходимо, но считают, что полная замена цепи через хардфорк слишком рискованна для консенсуса сети. Поэтому Bitcoin исследует постепенный переход через гибридную модель миграции.

Источник: bip360.org

Этот принцип отражается и в подходе Bitcoin к квантовой безопасности. Разработчики согласны, что обновление необходимо, но считают, что полная замена цепи через хардфорк слишком рискованна для консенсуса сети. Поэтому Bitcoin исследует постепенный переход через гибридную модель миграции.

Если этот подход будет принят, пользователи смогут одновременно использовать традиционные адреса ECDSA и новые адреса PQC. Например, если средства Ekko хранятся на старом адресе Bitcoin, он сможет постепенно перевести их на адрес PQC по мере приближения Q-Day. Поскольку сеть распознает оба формата, безопасность повышается без необходимости разрушительного перехода.

Однако остаются серьезные вызовы. Сотни миллионов кошельков нуждаются в миграции, а для кошельков с утерянными приватными ключами пока нет четкого решения. Разногласия в сообществе также могут увеличить риск форка цепи.

Ethereum: Быстрый переход через гибкую архитектуру

Принцип адаптивности Ethereum возник после взлома DAO в 2016 году. Когда было украдено около 3.6 миллионов ETH, Виталик Бутерин и Ethereum Foundation провели хардфорк для отмены кражи.

Это решение разделило сообщество на Ethereum (ETH) и Ethereum Classic (ETC). С тех пор адаптивность стала определяющей чертой Ethereum и ключом к его способности быстро меняться.

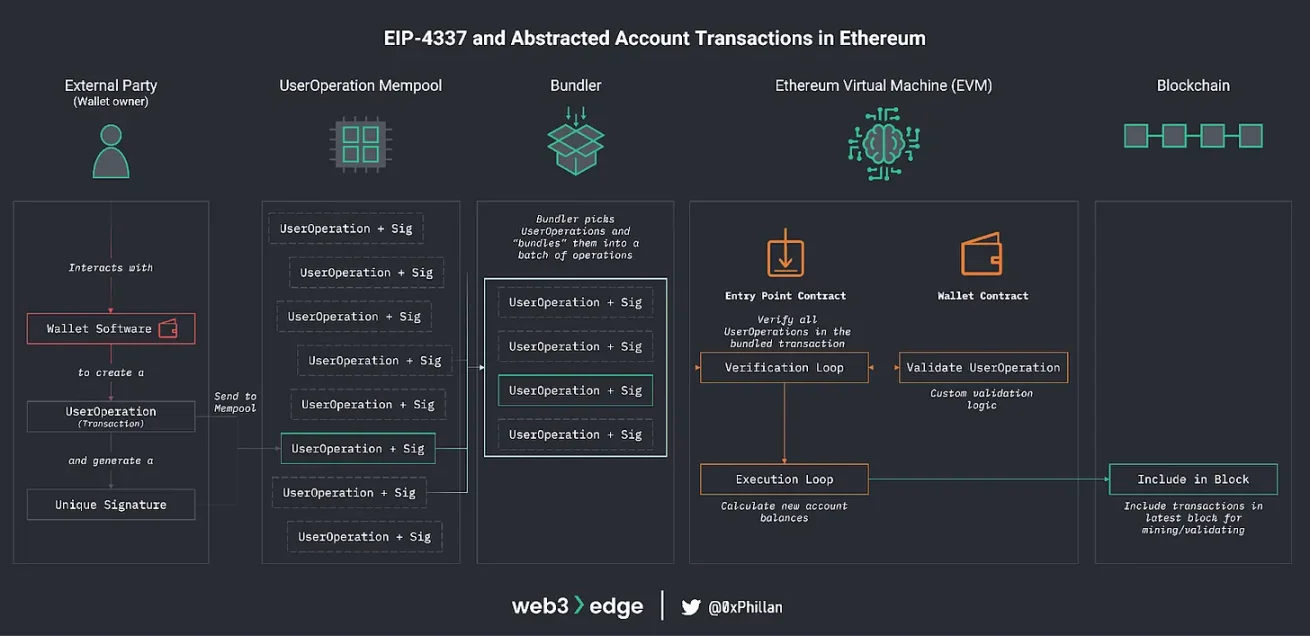

Источник: web3edge

Исторически все пользователи Ethereum полагались на внешние аккаунты, которые могли отправлять транзакции только с помощью ECDSA. Поскольку все пользователи использовали одну и ту же криптографическую модель, изменение схемы подписи требовало хардфорка всей сети.

EIP-4337 изменил эту структуру, позволив аккаунтам функционировать как смарт-контракты. Каждый аккаунт может определять собственную логику проверки подписи, что позволяет пользователям внедрять альтернативные схемы подписей без изменения всей сети. Теперь алгоритмы подписи можно менять на уровне аккаунта, а не через обновление протокола.

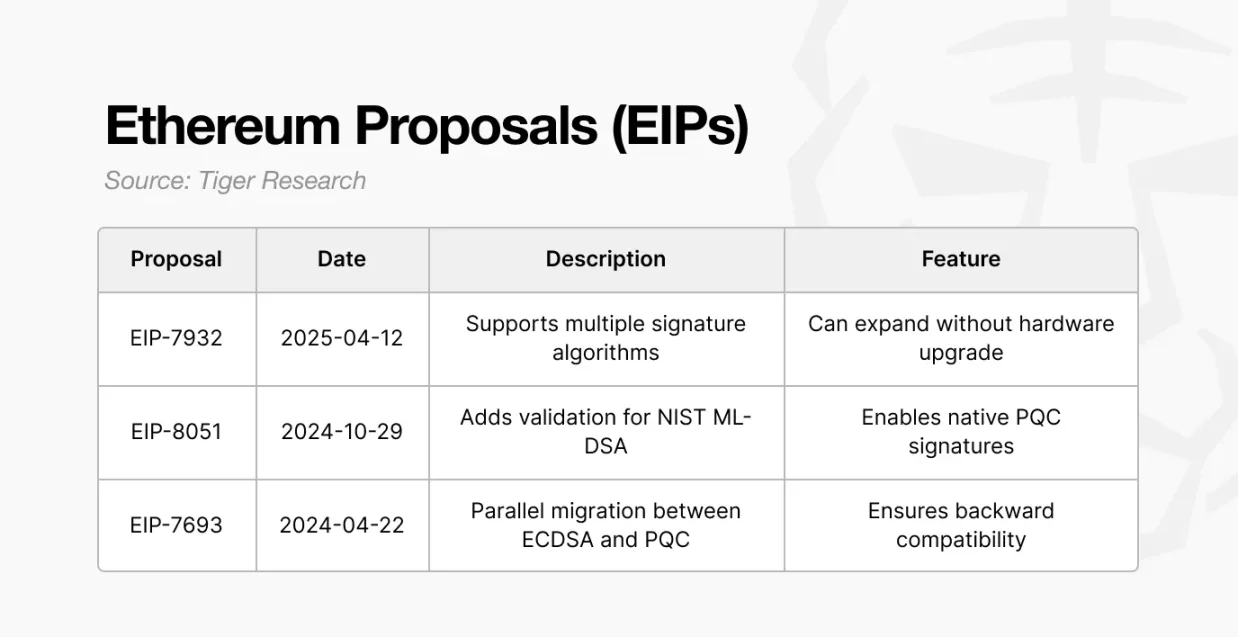

На этой основе уже появились предложения по внедрению PQC:

- EIP-7693: Вводит гибридный путь миграции, позволяя постепенно переходить на подписи PQC при сохранении совместимости с ECDSA.

- EIP-8051: Применяет стандарты NIST PQC на блокчейне для тестирования подписей PQC в реальных сетевых условиях.

- EIP-7932: Позволяет протоколу одновременно распознавать и проверять несколько алгоритмов подписи, давая пользователям выбор.

На практике пользователи кошельков на базе ECDSA могут перейти на кошельки PQC на базе Dilithium по мере приближения квантовой угрозы. Этот переход происходит на уровне аккаунта и не требует замены всей цепи.

В целом, Bitcoin стремится интегрировать PQC параллельно с сохранением текущей структуры, а Ethereum переосмысливает модель аккаунтов для прямого внедрения PQC. Оба стремятся к квантовой устойчивости, но Bitcoin делает ставку на эволюцию, а Ethereum — на структурные инновации.

Пока блокчейн спорит, мир уже меняется

Глобальная интернет-инфраструктура уже начала переход к новым стандартам безопасности.

Web2-платформы с централизованным управлением действуют быстро. Google с апреля 2024 года по умолчанию включает постквантовый обмен ключами в браузере Chrome и внедряет его на миллиардах устройств. Microsoft объявила о планах по переходу всей организации на PQC к 2033 году. AWS начал использовать гибридный PQC с конца 2024 года.

У блокчейна ситуация иная. BIP-360 для Bitcoin все еще обсуждается, а EIP-7932 для Ethereum был подан несколько месяцев назад, но публичной тестовой сети пока нет. Виталик Бутерин уже описал поэтапный путь миграции, но неясно, удастся ли завершить переход до того, как квантовые атаки станут реальной угрозой.

Согласно отчету Deloitte, около 20–30% адресов Bitcoin уже раскрыли свои публичные ключи. Сейчас они в безопасности, но когда квантовые компьютеры достигнут зрелости в 2030-х, они могут стать мишенью. Если сеть попытается провести хардфорк на этом этапе, вероятность раскола высока. Приверженность Bitcoin неизменяемости, несмотря на то, что это основа его идентичности, затрудняет быстрые изменения.

В конечном итоге квантовые вычисления ставят как технические, так и управленческие задачи. Web2 уже начал переход. Блокчейн все еще спорит, как начать. Вопрос не в том, кто начнет первым, а в том, кто сможет безопасно завершить переход.

Дисклеймер: содержание этой статьи отражает исключительно мнение автора и не представляет платформу в каком-либо качестве. Данная статья не должна являться ориентиром при принятии инвестиционных решений.

Вам также может понравиться

Эра доминирования DEX: BasePerp, первая бессрочная DEX на Base, объявила о своем ICO