ハッカーがEthereumコントラクトを悪用し、npmパッケージにマルウェアを隠蔽

- マルウェアがEthereumコントラクトを利用して隠れたコマンドを実行

- 悪意のあるnpmパッケージがオープンソースライブラリを悪用

- 偽のキャンペーンには暗号通貨取引ボットが含まれる

セキュリティ企業ReversingLabsの最近のレポートによると、ハッカーはEthereumスマートコントラクトを利用し、npmパッケージ内にマルウェアを隠す新たな手法を用いていることが明らかになりました。この手法は、7月に公開された「colortoolsv2」と「mimelib2」という2つのパッケージで確認され、これらはオンチェーンコントラクトからコマンド&コントロールの指示を直接抽出していました。

研究者Lucija Valenticによると、これらのパッケージは難読化されたスクリプトを実行し、Ethereumコントラクトをクエリして感染の次の段階のペイロードを特定していました。この方法は、従来のコード内に直接リンクを挿入する手法に代わるものであり、ライブラリの管理者がマルウェアを検出・削除することをより困難にしています。「これはこれまでに見たことがない手法です」とValenticは述べ、この技術の高度さと脅威アクターが戦略を迅速に適応させていることを強調しました。

スマートコントラクトの利用に加え、攻撃者は暗号通貨をテーマにした偽のGitHubリポジトリ(取引ボットなど)を作成し、人工的にアクティビティを増やしていました。偽のスター、オートメーションによるコミット、架空のメンテナープロフィールが使われ、開発者を騙してこれらのパッケージをプロジェクトに組み込ませようとしていました。

特定されたパッケージは報告後すでに削除されていますが、ReversingLabsはこの事件がnpmおよびGitHubエコシステムを標的としたより大規模なキャンペーンの一部であると警告しています。偽のリポジトリの中には「solana-trading-bot-v2」も含まれており、数千件の浅いコミットを行うことで信頼性を装い、悪意のある依存関係を挿入していました。

Valenticは、調査により開発者に広く利用されているライブラリに悪意のあるコードを侵入させる、より広範で組織的な取り組みの証拠が明らかになったと説明しました。「ブロックチェーンやGitHubを利用した高度な攻撃の創出を含む、脅威アクターによる最近の攻撃は、リポジトリ攻撃が進化していることを示しています」と彼は強調しました。

同社はまた、オープンソースパッケージに対する開発者の信頼を悪用した過去のキャンペーンも特定していました。しかし、今回の最新のキャンペーンは、ブロックチェーン技術がマルウェアの手口に創造的に組み込まれていることを示しており、暗号通貨関連のアプリケーションやプロジェクト開発エコシステムにおけるセキュリティの複雑さが増していることを示しています。

免責事項:本記事の内容はあくまでも筆者の意見を反映したものであり、いかなる立場においても当プラットフォームを代表するものではありません。また、本記事は投資判断の参考となることを目的としたものではありません。

こちらもいかがですか?

Bitwiseの専門家、COVID以来最高のリスク・リワードを指摘

Do Kwonは有罪を認めた後、より軽い刑を望んでいる

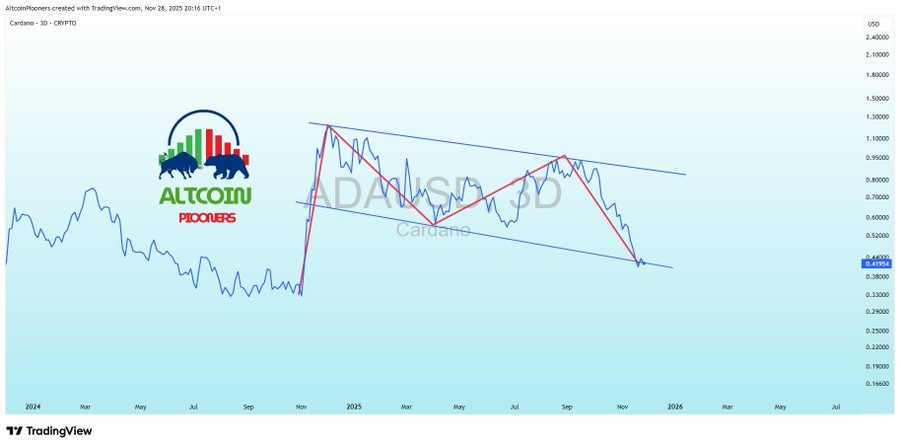

Cardano価格分析:ADAはMidnightのローンチが近づく中、強気の反転シグナルを示す

Bitcoin(BTC)の価格が90.6Kドルに下落、市場は重要な転換点に到達—今後の展開は?