Escrito por: David, TechFlow

Las desgracias nunca vienen solas: los hackers siempre eligen atacar en las caídas.

En el reciente contexto de un mercado cripto en baja, un veterano protocolo DeFi vuelve a sufrir un duro golpe.

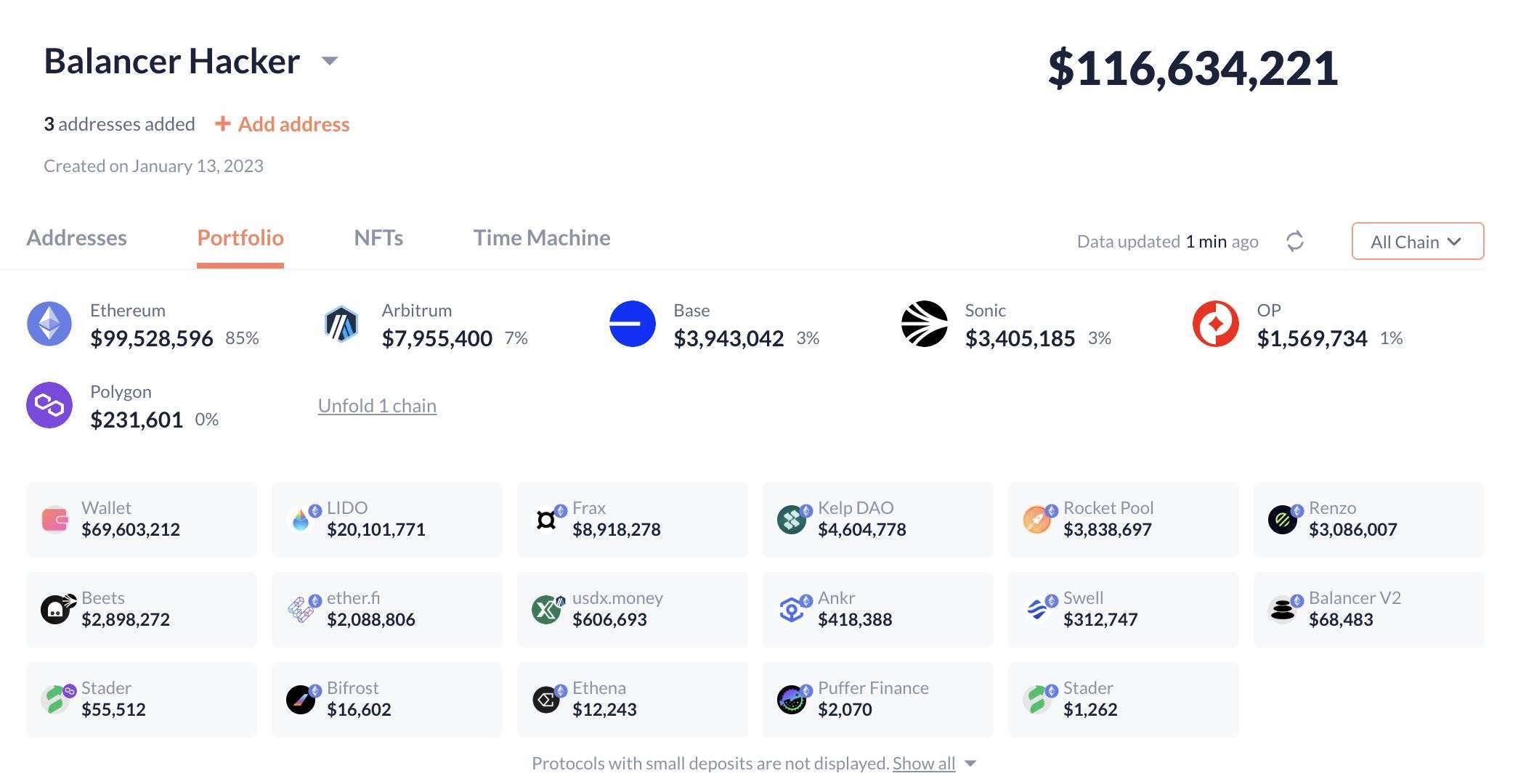

El 3 de noviembre, datos on-chain mostraron que el protocolo Balancer fue aparentemente víctima de un ataque hacker. Se transfirieron aproximadamente 70.9 millones de dólares a una nueva wallet, incluyendo 6,850 osETH, 6,590 WETH y 4,260 wstETH.

Luego, según el monitoreo de Lookonchain sobre las direcciones de las wallets involucradas, la pérdida total del protocolo tras el ataque ascendió a 116.6 millones de dólares.

El equipo de Balancer se pronunció tras el incidente:

“Se ha detectado una vulnerabilidad que podría afectar los pools de Balancer v2. Nuestro equipo de ingeniería y seguridad está investigando el incidente con máxima prioridad y compartiremos actualizaciones verificadas y medidas a seguir cuando tengamos más información.”

Además, oficialmente expresaron su disposición a pagar el 20% de los fondos robados como recompensa de white hat para recuperar los activos, válido por 48 horas.

La respuesta fue rápida, pero también muy formal.

Sin embargo, si sos un usuario experimentado de DeFi, seguro que el titular “Balancer hackeado” no te sorprende, sino que te genera una extraña sensación de déjà vu.

Como un protocolo DeFi veterano fundado en 2020, Balancer ha sufrido seis incidentes de seguridad en cinco años, promediando un hackeo por año, y este último es el de mayor monto robado.

Mirando hacia atrás, cuando el mercado se pone difícil para tradear, puede que ni siquiera el yield farming en DeFi sea seguro.

Junio 2020: Vulnerabilidad con tokens deflacionarios, pérdida de unos 520 mil dólares

En marzo de 2020, Balancer llegó al mundo DeFi con la innovación de ser un “market maker automatizado flexible”. Sin embargo, apenas tres meses después, el ambicioso protocolo vivió su primera pesadilla.

El atacante aprovechó una vulnerabilidad en el manejo de tokens deflacionarios, causando una pérdida de aproximadamente 520 mil dólares.

El mecanismo era que un token llamado STA quemaba automáticamente el 1% de cada transferencia como comisión.

El atacante tomó un flash loan de 104,000 ETH en dYdX y realizó 24 intercambios entre STA y ETH. Como Balancer no calculaba correctamente el saldo real tras cada transferencia, el pool de STA quedó reducido a solo 1 wei. Luego, el atacante aprovechó el desbalance de precios para intercambiar una mínima cantidad de STA por grandes cantidades de ETH, WBTC, LINK y SNX.

Marzo 2023: Afectado indirectamente por el incidente de Euler, pérdida de unos 11.9 millones de dólares

En esta ocasión, Balancer fue una víctima indirecta.

Euler Finance sufrió un ataque de flash loan por 197 millones de dólares, y el pool bb-e-USD de Balancer se vio afectado por tener eTokens de Euler.

Cuando Euler fue hackeado, unos 11.9 millones de dólares fueron transferidos del pool bb-e-USD de Balancer a Euler, representando el 65% del TVL del pool. Aunque Balancer pausó de emergencia los pools afectados, la pérdida ya era irreversible.

Agosto 2023: Vulnerabilidad de precisión en pools V2, pérdida de unos 2.1 millones de dólares

Este ataque ya había sido anticipado. El 22 de agosto, Balancer divulgó proactivamente la vulnerabilidad y advirtió a los usuarios que retiraran fondos, pero cinco días después el ataque se concretó.

La vulnerabilidad estaba en el error de redondeo (rounding error) de los Boosted Pools V2. El atacante manipuló con precisión el cálculo del suministro de BPT (Balancer Pool Token), logrando extraer activos del pool a un tipo de cambio injusto. El ataque se realizó mediante múltiples flash loans, y las estimaciones de distintas firmas de seguridad varían entre 979 mil y 2.1 millones de dólares.

Septiembre 2023: Ataque de secuestro de DNS, pérdida de unos 240 mil dólares

Este fue un ataque de ingeniería social, dirigido no a los smart contracts sino a la infraestructura tradicional de internet.

El hacker vulneró al registrador de dominios EuroDNS y secuestró el dominio balancer.fi. Los usuarios fueron redirigidos a un sitio de phishing, que usaba un contrato malicioso de Angel Drainer para engañar a los usuarios y que autorizaran transferencias.

El atacante luego lavó los fondos robados a través de Tornado Cash.

Aunque Balancer no fue directamente responsable, su popularidad lo convirtió en blanco para ataques de phishing, lo que hace que sea difícil protegerse.

Junio 2024: Hackeo a Velocore, pérdida de unos 6.8 millones de dólares

Aunque Velocore es un proyecto independiente, su hackeo está relacionado con Balancer por ser un fork y usar el mismo diseño de pool CPMM (market maker de producto constante), lo que muestra que el problema está en el mecanismo heredado de Balancer.

En este caso, el atacante explotó una vulnerabilidad de overflow en el contrato CPMM estilo Balancer de Velocore, manipulando el feeMultiplier para que superara el 100%, lo que causó errores de cálculo.

El atacante finalmente, usando flash loans y extracciones cuidadosamente diseñadas, robó unos 6.8 millones de dólares.

Noviembre 2025: Último ataque, pérdida superior a 100 millones

La causa técnica de este ataque ya está bastante clara. Según análisis de investigadores de seguridad, la vulnerabilidad estaba en el control de acceso de la función manageUserBalance en Balancer V2, que verifica los permisos de usuario.

Según Defimon Alerts y Decurity, el sistema debía verificar si quien llamaba a la función era realmente el dueño de la cuenta, pero el código solo comprobaba si msg.sender (el ejecutor real) coincidía con el parámetro op.sender proporcionado por el usuario.

Como op.sender es un parámetro controlado por el usuario, el atacante podía falsificar la identidad y saltarse la verificación de permisos, ejecutando la operación WITHDRAW_INTERNAL (retiro interno).

En otras palabras, esta vulnerabilidad permitía que cualquiera se hiciera pasar por el dueño de cualquier cuenta y retirara el saldo interno. Este error básico de control de acceso parece un fallo de principiante, y sorprende verlo en un protocolo maduro de cinco años.

Reflexiones tras la historia de los hackeos

¿Qué podemos aprender de esta “historia de hackeos”?

Mi sensación es que los protocolos DeFi en el mundo cripto son más bien “para mirar de lejos y no para jugar”, parecen tranquilos desde afuera, pero si los analizás en detalle, hay muchas deudas técnicas ocultas tras la narrativa.

Por ejemplo, una de las innovaciones de Balancer es permitir hasta 8 tokens con pesos personalizados en un pool.

Comparado con el diseño simple de Uniswap, la complejidad de Balancer crece exponencialmente.

Cada token adicional multiplica el espacio de estados del pool. Al intentar balancear precios, pesos y liquidez de 8 tokens distintos en un solo pool, la superficie de ataque también crece. Los ataques de 2020 con tokens deflacionarios y el error de redondeo de 2023 son, en esencia, problemas de manejo de condiciones límite por la complejidad.

Peor aún, Balancer eligió un camino de desarrollo de iteración rápida. De V1 a V2, y luego a los Boosted Pools, cada actualización suma nuevas funciones sobre código viejo. Esta acumulación de “deuda técnica” convierte el código en una torre de naipes frágil;

Por ejemplo, el reciente ataque por problemas de permisos es un error de diseño básico que no debería ocurrir en un protocolo de cinco años, lo que sugiere cierto descontrol en el mantenimiento del código.

Quizás, en una época donde la narrativa, las ganancias y las emociones pesan más que la tecnología, ya no importa si el código base tiene bugs.

Por supuesto, Balancer no será el último. Nunca sabés cuándo aparecerá un cisne negro por la composabilidad de DeFi. Las complejas redes de dependencias en DeFi hacen que evaluar riesgos sea casi imposible.

Aun si confiás en el código de Balancer, ¿podés confiar en todas sus integraciones y partners?

Para los observadores, DeFi es un experimento social novedoso; para los participantes, ser hackeado en DeFi es una lección costosa; para la industria, la maduración de DeFi es una cuota que hay que pagar para crecer.

Solo esperemos que esa cuota no sea demasiado cara.