Estados Unidos descifró accidentalmente la clave privada de bitcoin por un valor de 15 mil millones de dólares.

¿Sigue siendo mi billetera si está en la blockchain?

En octubre de 2025, el Tribunal Federal del Distrito Este de Nueva York reveló un caso sin precedentes de incautación de criptoactivos: el gobierno de Estados Unidos confiscó 127,271 bitcoins, valorados en aproximadamente 15 mil millones de dólares según el precio de mercado.

Shenyu, cofundador de Cobo, señaló que las autoridades no obtuvieron las claves privadas mediante fuerza bruta o hackeo, sino aprovechando una vulnerabilidad en la aleatoriedad. Algunos foros afirman que las autoridades incautaron directamente las frases semilla o archivos de claves privadas de los monederos desde los servidores y hardware wallets controlados por Zhi Chen, ejecutivo del Prince Group, y su familia, aunque los detalles concretos aún no han sido reportados públicamente.

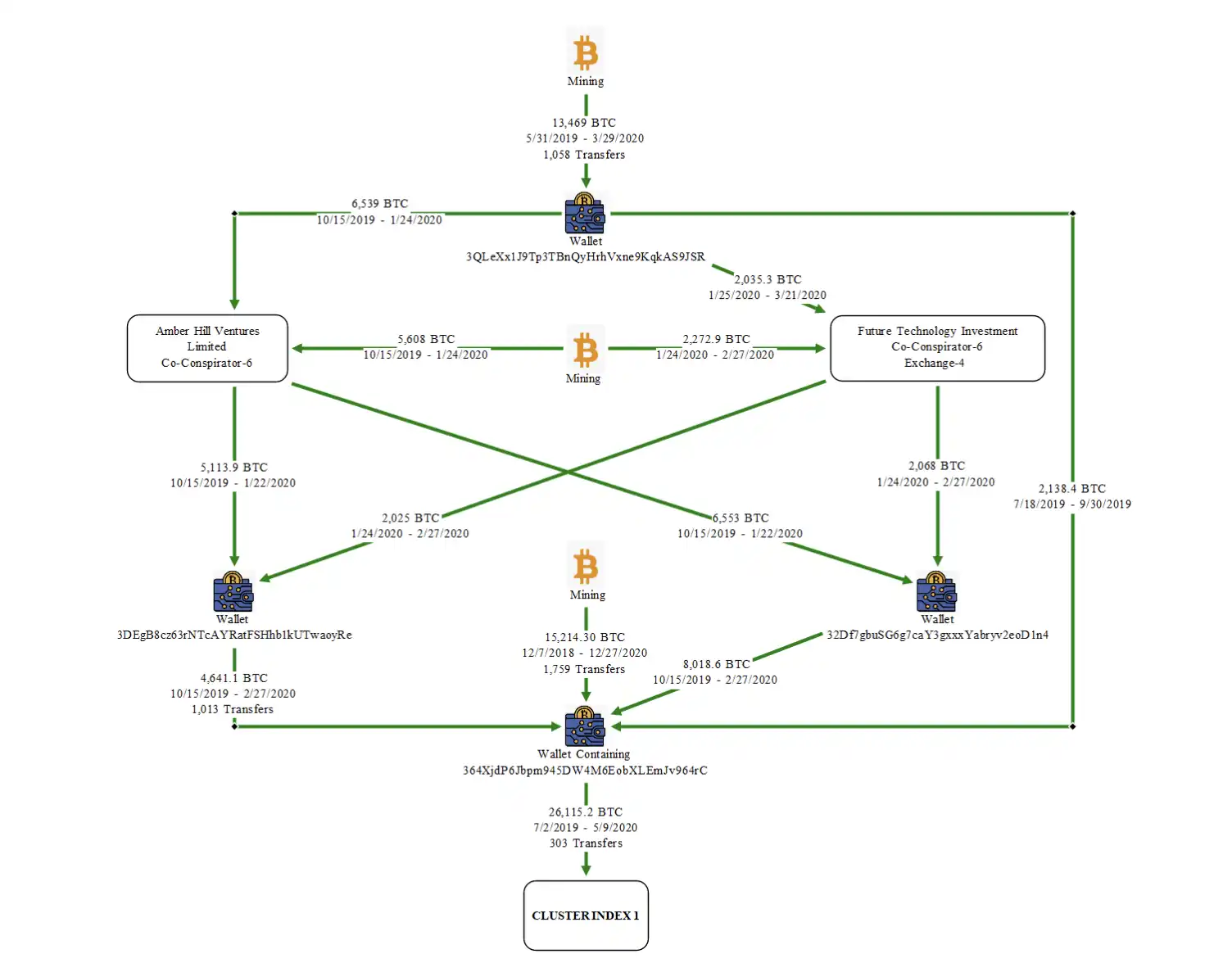

Estos hardware wallets fueron posteriormente transferidos a un almacenamiento en frío multifirma bajo custodia del US Marshals Service (USMS), dependiente del Departamento del Tesoro de Estados Unidos. La transferencia de 9,757 BTC realizada el 15 de octubre de 2025 desde el USMS a una dirección oficial de custodia provino de este lote. El Departamento de Justicia de Estados Unidos describió en la acusación a Lubian como parte de la red de lavado de dinero del Prince Group de Camboya, enfatizando que el grupo criminal intentó blanquear fondos fraudulentos utilizando "nuevas monedas" minadas en pools.

Algunos miembros de la comunidad, tras rastrear datos on-chain, determinaron que estos bitcoins correspondían a los robados del pool de minería Lubian a finales de 2020 debido a una vulnerabilidad. Lubian apareció repentinamente en 2020 sin información de equipo ni modelo operativo publicado, pero su poder de cómputo se ubicó entre los 10 principales pools del mundo en pocos meses, llegando a representar cerca del 6% del hash rate global.

El informe menciona que Zhi Chen se jactaba ante otros miembros del Prince Group de que "las ganancias eran considerables porque no había costos", aunque aún no está claro si él fundó o posteriormente controló el pool. Sin embargo, este caso ha sacado a la luz a una ballena dormida y ha llevado a reexaminar el desastre de seguridad de claves privadas de wallets que acechó alrededor de 2020.

En investigaciones posteriores, los investigadores descubrieron que las dos primeras palabras de la frase semilla generada por el proceso defectuoso de generación de claves eran Milk Sad, por lo que el incidente fue denominado Milk Sad.

El peligro latente de la mala aleatoriedad

Todo comenzó con el Mersenne Twister MT19937-32, un generador de números pseudoaleatorios.

La clave privada de bitcoin debería estar compuesta por un número aleatorio de 256 bits, existiendo teóricamente 2^256 combinaciones posibles. Para generar una secuencia idéntica, sería necesario que los 256 "lanzamientos de moneda" coincidieran exactamente, una probabilidad prácticamente nula. La seguridad del wallet no depende de la suerte, sino de este enorme espacio de posibilidades.

Sin embargo, el generador de números aleatorios Mersenne Twister MT19937-32, utilizado por Lubian y otras herramientas, no es una "máquina de lanzar monedas" verdaderamente justa, sino un dispositivo defectuoso que siempre elige números dentro de un rango limitado y predecible.

Una vez que los hackers comprendieron este patrón, pudieron enumerar rápidamente todas las posibles claves privadas débiles mediante fuerza bruta y así desbloquear los wallets de bitcoin correspondientes.

Debido a la mala comprensión de la seguridad por parte de algunos usuarios de wallets o pools, entre 2019 y 2020, muchos wallets de bitcoin generados con este "algoritmo de aleatoriedad débil" acumularon una riqueza asombrosa, con grandes sumas de dinero fluyendo hacia este segmento vulnerable.

Según estadísticas del equipo Milk Sad, entre 2019 y 2020, los wallets con claves débiles llegaron a acumular más de 53,500 bitcoins.

El origen de los fondos incluía transferencias concentradas de ballenas: en abril de 2019, cuatro wallets débiles recibieron cerca de 24,999 bitcoins en poco tiempo. También había recompensas diarias de minería: algunas direcciones recibieron más de 14,000 recompensas de minero etiquetadas como "lubian.com" en un año. Actualmente se han identificado 220,000 de estos wallets, cuyos propietarios claramente no eran conscientes del peligro en la generación de claves privadas y, hasta hoy, siguen depositando activos en ellos.

La gran retirada de finales de 2020

El peligro de seguridad latente estalló a finales de 2020. El 28 de diciembre de 2020 (UTC+8), se detectaron transacciones anómalas on-chain: numerosos wallets del segmento de claves débiles de Lubian fueron vaciados en pocas horas, transfiriéndose de una sola vez unos 136,951 bitcoins, valorados en unos 3.7 mil millones de dólares al precio de entonces (26,000 dólares por bitcoin).

La comisión de las transferencias fue fija en 75,000 sats, independientemente del monto, lo que indica que el operador dominaba perfectamente el funcionamiento de la red bitcoin. Parte de los fondos regresó posteriormente al pool Lubian como recompensas de minería, lo que sugiere que no todos los activos transferidos terminaron en manos de hackers. Sin embargo, para las víctimas, la pérdida ya era un hecho.

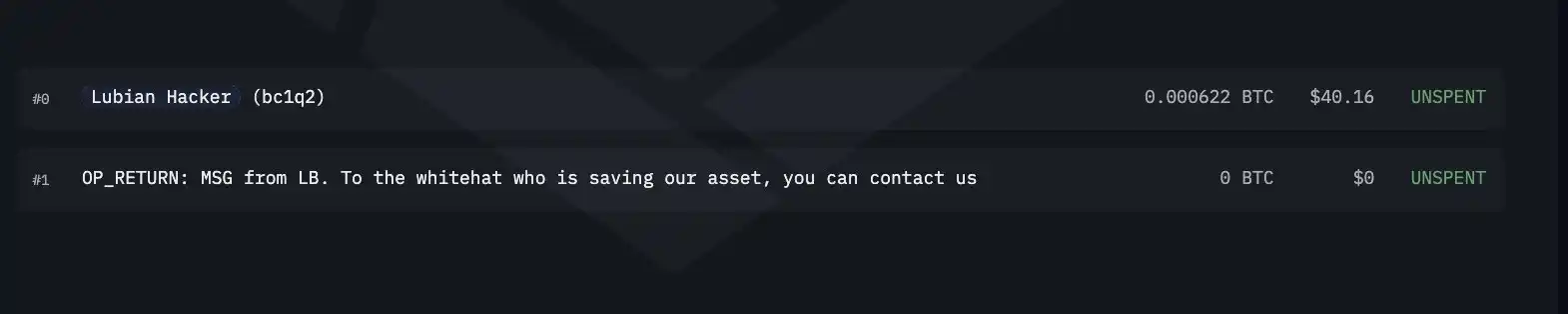

Aún más extraño, algunas transacciones on-chain llevaban mensajes.

No se sabe si se trató de una burla de los hackers o un pedido de ayuda de las víctimas. Lo fatal fue que en ese momento, la enorme transferencia no fue considerada inmediatamente como un robo.

En análisis posteriores, los investigadores de Milk Sad admitieron que, debido al aumento del precio de bitcoin y la detención de las recompensas del pool, no estaban seguros de si se trataba de un ataque hacker o de una venta y reestructuración de wallets por parte de la administración de Lubian. Señalaron que "si el robo ocurrió en 2020, sería anterior a la línea temporal confirmada de ataques a claves débiles de Mersenne Twister, pero no podemos descartar esa posibilidad".

Debido a esta incertidumbre, la retirada de fondos a finales de 2020 no activó alertas en la industria, y los bitcoins permanecieron inactivos on-chain durante años, convirtiéndose en un misterio sin resolver.

No solo Lubian fue afectado, sino también versiones antiguas de Trust Wallet. El 17 de noviembre de 2022 (UTC+8), el equipo de seguridad Ledger Donjon informó por primera vez a Binance sobre la vulnerabilidad de aleatoriedad en Trust Wallet. El equipo reaccionó rápidamente y al día siguiente publicó una solución en GitHub y notificó gradualmente a los usuarios afectados.

Sin embargo, no fue hasta el 22 de abril de 2023 (UTC+8) que Trust Wallet divulgó oficialmente los detalles de la vulnerabilidad y las medidas de compensación. Durante ese periodo, los hackers aprovecharon la vulnerabilidad para lanzar varios ataques, incluyendo el robo de unos 50 bitcoins el 11 de enero de 2023 (UTC+8).

Una alerta tardía

Mientras tanto, la vulnerabilidad se estaba gestando en otro proyecto.

El comando bx seed de la versión 3.x de Libbitcoin Explorer utilizaba el algoritmo pseudoaleatorio MT19937 junto con la hora del sistema de 32 bits como semilla, generando un espacio de claves de solo 2^32 combinaciones.

Los hackers comenzaron rápidamente ataques exploratorios y, desde mayo de 2023, se detectaron varios pequeños robos on-chain. El 12 de julio de 2023 (UTC+8), los ataques alcanzaron su punto máximo y numerosos wallets generados por bx fueron vaciados simultáneamente. El 21 de julio de 2023 (UTC+8), los investigadores de Milk Sad, al ayudar a un usuario a rastrear pérdidas, identificaron la raíz del problema: la debilidad en la aleatoriedad de bx seed permitía la enumeración por fuerza bruta de las claves privadas. Informaron de inmediato al equipo de Libbitcoin.

Sin embargo, dado que el comando era considerado una herramienta de prueba oficial, la comunicación inicial no fue fluida. Finalmente, el equipo optó por divulgar públicamente la vulnerabilidad y solicitar un número CVE el 8 de agosto de 2023 (UTC+8), sin pasar por el proyecto.

Fue gracias a este descubrimiento en 2023 que el equipo de Milk Sad comenzó a investigar datos históricos. Se sorprendieron al descubrir que el segmento de claves débiles que acumuló enormes fondos entre 2019 y 2020 estaba relacionado con Lubian, y que el 28 de diciembre de 2020 (UTC+8) ocurrió la gran transferencia mencionada anteriormente.

En ese momento, unos 136,951 bitcoins permanecían en estos wallets débiles, y la transferencia masiva de ese día equivalía a unos 3.7 mil millones de dólares. El último movimiento conocido fue la consolidación de wallets en julio de 2024 (UTC+8).

En otras palabras, las sospechas sobre el caso Lubian solo surgieron tras la exposición de la vulnerabilidad de aleatoriedad débil. La ventana de alerta perdida en ese momento ya no puede recuperarse, y el destino de los bitcoins de entonces sigue siendo desconocido. Cinco años después, solo con la acusación conjunta del Departamento de Justicia de Estados Unidos (DOJ) y las autoridades británicas contra el Prince Group y Zhi Chen, el caso comenzó a esclarecerse.

Para nosotros, ahora la frase "Not your Wallet, Not Your Money" solo tiene sentido si se cumple el requisito fundamental de la aleatoriedad.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

El precio de Bitcoin se desploma: razones clave detrás de la caída repentina por debajo de los $90,000

Estalla la burbuja de las empresas de tesorería de activos digitales: se revela la cruda realidad

El precio de Bitcoin se desploma: BTC cae por debajo de los 89.000 dólares en una caída del mercado

La CFTC autoriza el comercio spot de criptomonedas en exchanges regulados