El CTO de Ledger advierte a los poseedores de wallets tras el hackeo de la cuenta NPM

- Un gran ataque afectó herramientas de JavaScript que son utilizadas por millones en plataformas cripto.

- El CTO de Ledger aconsejó a los usuarios revisar cada transacción y evitar firmar a ciegas.

- Se indicó a los desarrolladores que aseguren los paquetes y detengan las actualizaciones automáticas hasta que se completen las correcciones.

Un amplio ataque a la cadena de suministro en el ecosistema de JavaScript sacudió a la industria cripto, exponiendo las frágiles dependencias en su infraestructura. El 8 de septiembre de 2025, el Chief Technology Officer de Ledger, Charles Guillemet, confirmó que los atacantes habían vulnerado la cuenta NPM (Node Package Manager) de un desarrollador de renombre. La cuenta comprometida permitió a los hackers inyectar malware tipo “crypto-clipper” en paquetes de JavaScript de uso masivo.

Estas librerías infectadas, incluyendo chalk, debug, strip-ansi y color-convert, suman en conjunto más de 1.1 billions de descargas, lo que muestra la enorme magnitud de la exposición. Según Guillemet, el código malicioso intercambia silenciosamente las direcciones de las wallets cripto durante las transacciones, enviando los fondos a cuentas controladas por los atacantes. Esto significa que los usuarios desprevenidos pueden completar transacciones creyendo que son legítimas mientras, sin saberlo, pierden sus activos.

Las herramientas afectadas distan mucho de ser desconocidas. Librerías como Chalk y Debug soportan numerosas aplicaciones descentralizadas y plataformas cripto, y por lo tanto, están profundamente involucradas en el funcionamiento diario del ecosistema. Una vulneración de estas librerías indica que una sola brecha puede afectar rápidamente a millones de wallets y aplicaciones.

Advertencias urgentes del CTO de Ledger

Guillemet no mencionó el nombre del desarrollador cuya cuenta fue comprometida. Sin embargo, dejó en claro que la amenaza es extensa. “Este es un ataque a la cadena de suministro a gran escala. Todo el ecosistema JavaScript podría estar afectado”, escribió en su advertencia oficial.

Remarcó la importancia de usar hardware wallets con pantallas seguras que soporten Clear Signing. “La única manera segura de combatir esto es usar una hardware wallet con pantalla segura que soporte clear signing”, dijo. “Esto permitirá al usuario ver exactamente a qué direcciones se envían los fondos y asegurarse de que coincidan con las direcciones deseadas.”

Continuó: “Las hardware wallets sin pantallas seguras y cualquier wallet que no soporte clear signing están en alto riesgo, ya que es imposible verificar con precisión que los detalles de la transacción sean correctos.”

Finalmente, emitió un recordatorio general: “Es una oportunidad para recordarle a todos: siempre verifiquen sus transacciones, nunca firmen a ciegas, usen una hardware wallet con pantalla segura y Clear Sign en todo.”

Respuesta de los desarrolladores e implicancias más amplias

Tras la revelación, se instó a los desarrolladores a fijar versiones seguras de las dependencias, asegurar los lockfiles y detener la actualización automática de paquetes hasta nuevo aviso. Estas precauciones buscan contener el daño mientras se realizan auditorías y limpiezas en todo el ecosistema. Figuras prominentes de la comunidad de desarrolladores cripto también aconsejaron a los usuarios evitar interactuar con sitios web cripto hasta que se resuelvan las vulnerabilidades.

Relacionado: Desarrolladores de Ripple defienden XRP Ledger tras evaluación de Kaiko

Este evento puso de manifiesto que incluso proveedores de wallets críticos como Ledger dependen de capas de software fuera de su control inmediato. Si tales capas son comprometidas, el impacto resultante puede ser devastador. Millones de usuarios y valores digitales por miles de millones pueden estar en riesgo en cuestión de horas.

Actualización sobre el ataque NPM

Según la última actualización de Guillemet, el ataque fracasó y casi no hubo víctimas. Comenzó con un correo de phishing desde un dominio falso de soporte npm que robó credenciales, dando a los atacantes acceso para publicar actualizaciones maliciosas de paquetes. El código inyectado apuntaba a la actividad cripto en la web, interceptando Ethereum, Solana y otras cadenas para secuestrar transacciones reemplazando direcciones de wallets directamente en las respuestas de red. Sin embargo, los errores de los atacantes provocaron fallos en los pipelines CI/CD, lo que llevó a una detección temprana y limitó el impacto.

Guillemet enfatizó que si tus fondos están en una wallet de software o en un exchange, estás a una ejecución de código de perderlo todo. Las vulneraciones en la cadena de suministro siguen siendo un vector poderoso para la distribución de malware, y los ataques dirigidos van en aumento. También destacó que las hardware wallets están diseñadas para resistir estas amenazas. Funciones como Clear Signing te permiten confirmar exactamente lo que está ocurriendo, y Transaction Checks advierte sobre actividades sospechosas antes de que sea demasiado tarde.

La publicación Ledger CTO Warns Wallet Holders After NPM Account Hack apareció primero en Cryptotale.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

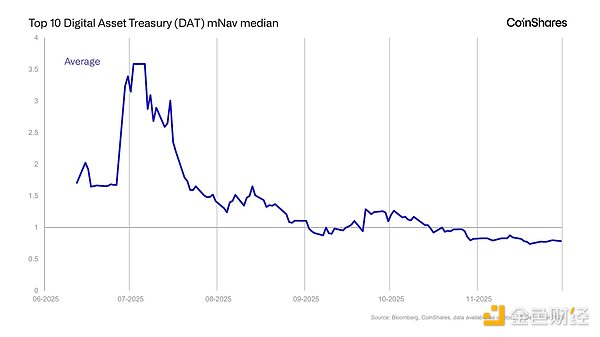

Empresa DAT: un concepto en transformación

Vitalik elogió la actualización Fusaka de Ethereum.

En tendencia

MásLa verdad detrás de la caída de BTC: no es un colapso cripto, sino un efecto de la desinversión global provocada por el impacto del yen.

Informe diario de Bitget (4 de diciembre)|Solana Mobile lanzará el token SKR; la red principal de Ethereum activó con éxito la actualización Fusaka; las solicitudes iniciales de subsidio por desempleo en EE.UU. se publicarán hoy a las 21:30.

Hay un ataque a la cadena de suministro a gran escala en curso: la cuenta NPM de un desarrollador de renombre ha sido comprometida. Los paquetes afectados ya han sido descargados más de 1.1 billions de veces, lo que significa que todo el ecosistema JavaScript podría estar en riesgo.

Hay un ataque a la cadena de suministro a gran escala en curso: la cuenta NPM de un desarrollador de renombre ha sido comprometida. Los paquetes afectados ya han sido descargados más de 1.1 billions de veces, lo que significa que todo el ecosistema JavaScript podría estar en riesgo.