GoPlus: من المحتمل أن يكون هجوم Ribbon Finance ناتجًا عن سيطرة الهاكر على عنوان إدارة المشروع

أفادت Jinse Finance أن مجتمع GoPlus الصيني نشر على وسائل التواصل الاجتماعي تحليلاً لآلية الهجوم الذي تعرض له بروتوكول الخيارات اللامركزي Ribbon Finance. حيث قام المهاجم من خلال العنوان 0x657CDE بترقية عقد وكيل الأسعار إلى عقد تنفيذ خبيث، ثم قام بتعيين تاريخ انتهاء صلاحية أربعة رموز وهي stETH وAave وPAXG وLINK ليكون في 12 ديسمبر 2025 الساعة 16:00:00 (UTC+8)، وقام بتزوير سعر الانتهاء، مستغلاً الأسعار الخاطئة لتحقيق أرباح من الهجوم. ومن الجدير بالذكر أنه عند إنشاء عقد المشروع، تم تعيين قيمة حالة _transferOwnership لعنوان الهجوم على أنها true، مما مكنه من اجتياز التحقق الأمني للعقد. ويظهر التحليل أن عنوان الهجوم كان في الأصل أحد عناوين الإدارة الخاصة بالمشروع، لكنه أصبح تحت سيطرة المخترق من خلال هجمات الهندسة الاجتماعية وغيرها من الوسائل، وتم استخدامه لتنفيذ هذا الهجوم.

إخلاء المسؤولية: يعكس محتوى هذه المقالة رأي المؤلف فقط ولا يمثل المنصة بأي صفة. لا يُقصد من هذه المقالة أن تكون بمثابة مرجع لاتخاذ قرارات الاستثمار.

You may also like

من بين أكبر 25 بنكًا في الولايات المتحدة، هناك 14 بنكًا يعملون على تطوير منتجات bitcoin

Glassnode: يواجه Bitcoin مقاومة عند 94,000 دولار، وإشارات المشتقات والسلسلة تميل إلى الحذر

Scam Sniffer: خسر أحد المستخدمين أكثر من 560,000 دولار من رموز aEthUSDT بعد توقيعه على توقيع "تفويض" خبيث

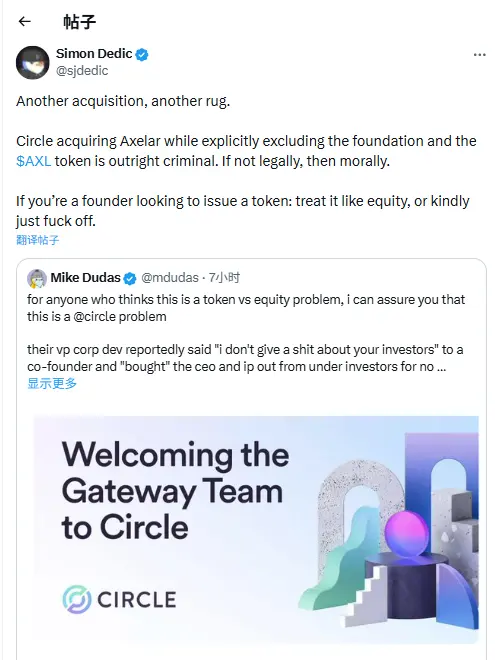

مؤسس Moonrock يعلق على استحواذ Circle على فريق Axelar: هذه عملية احتيال مقنّعة أخرى